Comarch Identity & Access Management

Comarch Identity & Access Management(CIAM)は、識別情報管理とアクセス管理システムの機能を融合させました。企業のアプリケーション、ワークステーション、VPNへのアクセスを完全制御できます。

Comarch Identity & Access Managementでは、認証・承認・識別ライフサイクル・責任追跡性に関する世界最高クラスの手法をご利用いただけます。モジュール型アーキテクチャを採用したこのシステムなら、階層構造や地理的条件が異なる様々なタイプの組織にも、簡単に導入していただけます。

組織内の業務手続きの流れに対応し、全アプリケーションの全ユーザーアカウントを最新の状態に保ちます。さらに、アクセス管理・認可手続きへの導入もスムーズに実現できます。

CIAMにより、タイプの異なるデバイスやアプリケーションのほか、スマートカード、暗号証明書、ハードウェア/ソフトウェアトークンなど高強度の認証・認可方式を簡単に統合していただけます。使用事例のバラエティが、大きく広がります。

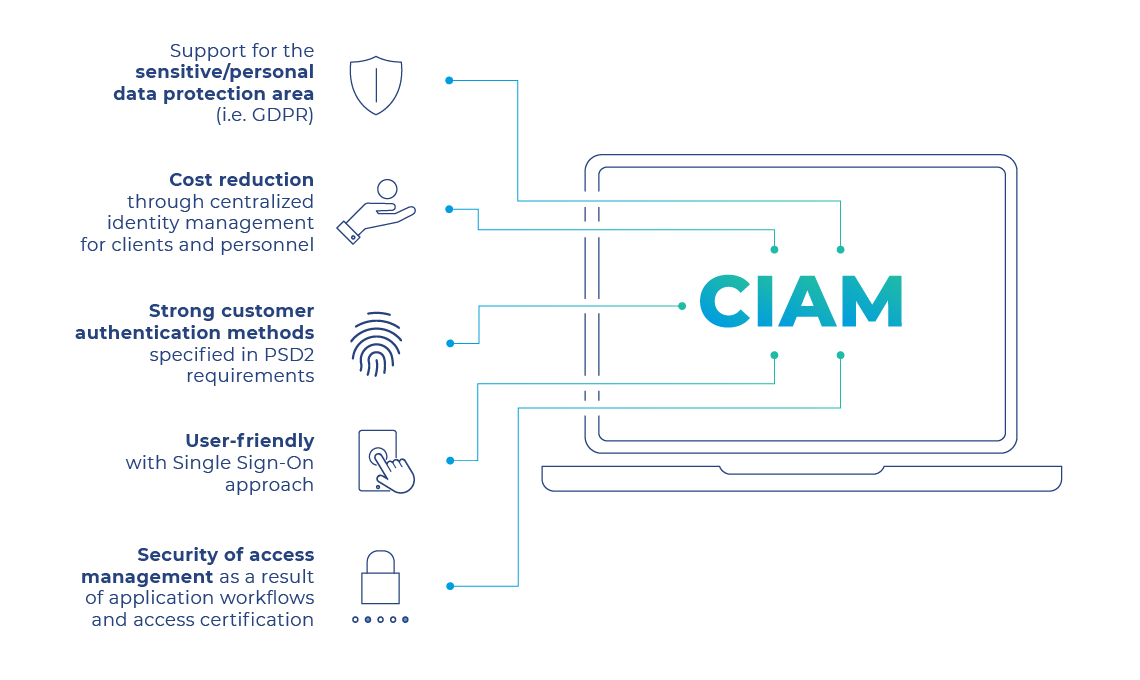

Comarch Identity & Access Managementは、企業のITリソースへのリモートアクセス許可や権限の委譲など、役職とアクセス許可の調整にもご利用いただけます。GDPR(一般データ保護規則)やPSD2(欧州決済サービス指令第2版)の要件に適合する上でも、大いに役立ちます。

モジュールベースのアーキテクチャ

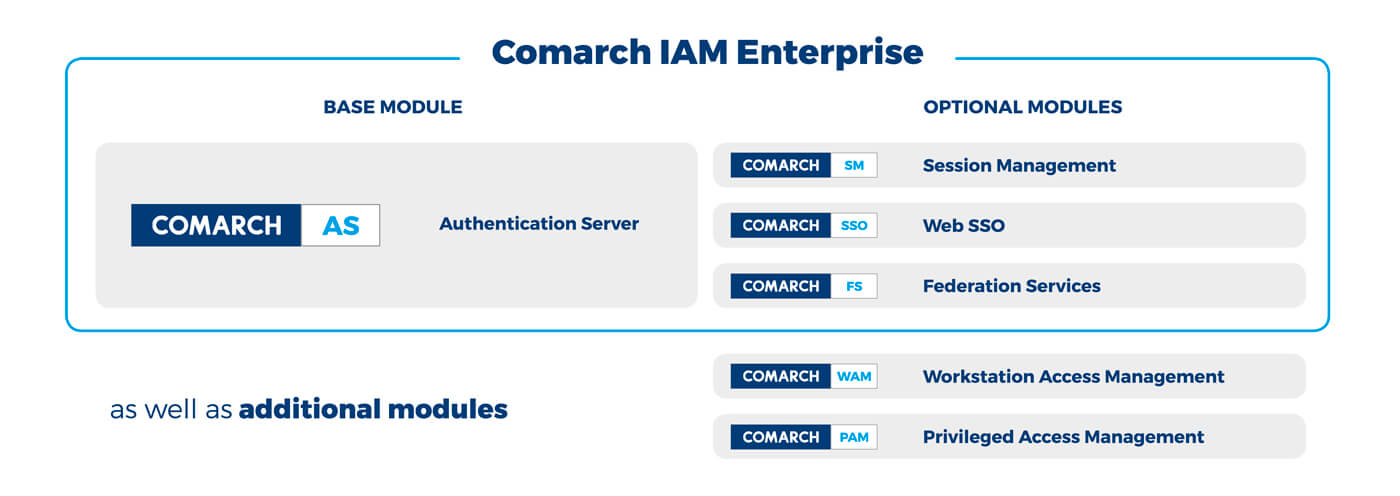

Comarch IAMは、コアモジュールと補完的モジュールによって構成されており、中小企業と大企業の別を問わず、ユーザー識別情報やアクセスの管理機能を提供します。

タイプの異なるモジュールを用意することで、包括的なサービスを1つのシームレスなプラットフォーム上で実現しています。モジュールは、ベース/オプション/追加モジュールという3つのタイプに分かれており、 これら全部を合わせる形で、Comarch IAM Enterpriseソリューションを構成しています。

Comarch Identity & Access Management:

ユーザー認証・認可データの検証に関する全サービスを集約できます。

タイプの異なるアプリケーションから許可される権限を集約することで、ユーザー管理を簡略化し、高度な柔軟性を提供します。

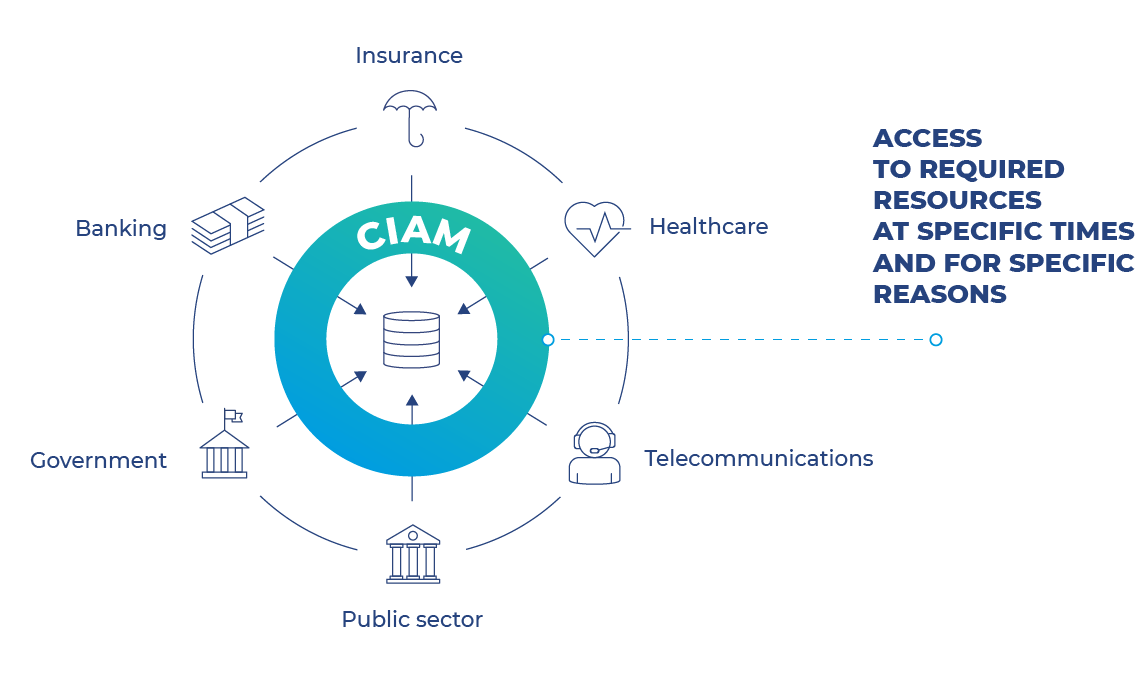

ユーザー識別情報全般を管理して、所定の時間に、所定の理由に基づいて、適切な人物が必要なリソースにアクセスできるよう徹底できます。

ユーザーに許可された権限レベルに応じた、企業全体のシステムやリソースへのアクセスを可能にします。

認証関連のActive Directory、LDAP、Kerberosプロトコル、Radiusサービスなどを統合。

認証方式として、暗号証明書を利用できます。

SAML(SAML認証)やOpenID Connectなどの業界標準に対応します。

組織構造を反映しやすくなるほか、ユーザーまたは監督者から新規の許可リクエストが行われるたびに、ダブルチェックの原則が適用されます。

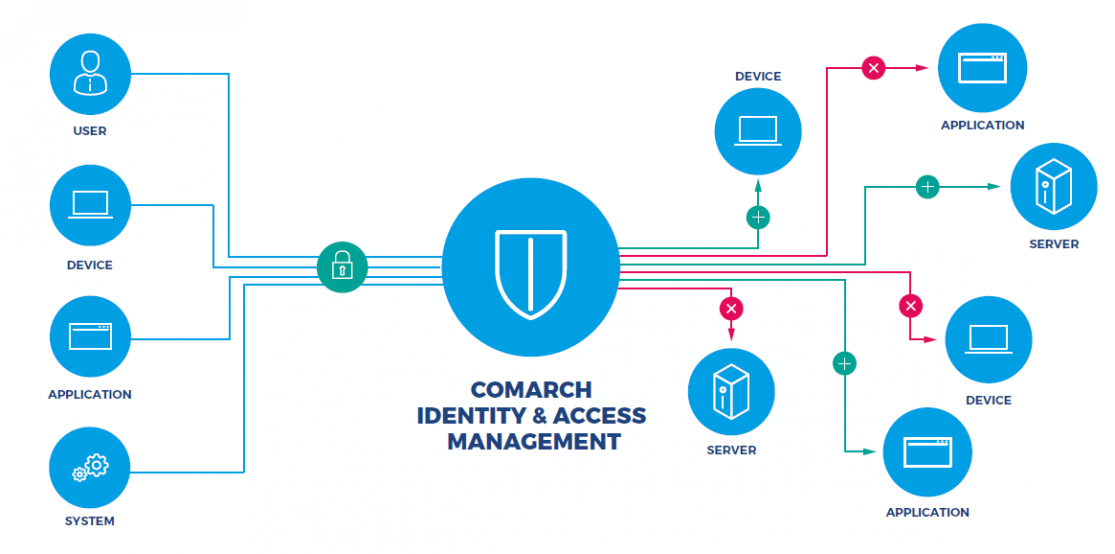

Comarch IAMの仕組み

以下の図は、企業インフラのどの部分でCIAMプラットフォームが機能しているか、安全なデータアクセスを確保する上で、識別情報管理ソフトウェアやアクセス管理ソフトウェアがいかに重要であるかを示しています。

認証・認可方式

統合されたアプリケーション側でのユーザー認証が不要に。これに代わってComarch IAM Authentication Serverが、資格情報の検証を行います。個々のアプリケーションが要求する認証方式にも、即座に対応できます。

ご購入後、追加設定なしで以下の認証方式に対応します。オープンアーキテクチャを採用しているため、認証方式の追加も簡単に実行できます(例:Vasco/OneSpanやGemaltoなどの他社製トークン使用)。

- 静的パスワード

- X.509(公開鍵基盤規格)証明書

- ハードウェアによる暗号化トークン(Comarch tPro Tokenなど)

- ハードウェアによるワンタイムパスワードトークン(Comarch tPro OTP)

- ソフトウェアによるワンタイムパスワードトークン(Comarch tPro Mobile)

- LDAPを統合

- Radius認証プロトコル

- Kerberos認証プロトコル

- 「RESTful」APIベースの各種認証方式をサポート

- 状況に基づく認証

- 認証方式の組み合わせを、システム単位で変更可能

- セキュリティ認証

主なメリット

1セットのログイン資格情報で、複数のウェブアプリケーションにアクセスできます。

データ ポータビリティ、忘れられる権利、匿名化、仮名化に対応しているほか、PSD2(欧州決済サービス指令第2版)の要件にも準拠しています。

パスワードの変更、新規トークンや携帯電話の割り当てといった管理タスクを、ユーザー自身で完了させることができます。

一定の期限を設けて、ユーザーに許可された権限を別のユーザーに委譲できます。

Comarch Identity & Access Managementソフトウェア

組織構造が複雑化し、企業で利用されるアプリケーションの数も増加の一途をたどる状況において、ユーザー管理は時間のかかる煩雑なタスクと化しています。人手とエラーの両方を最小限に抑えられる、中央集約型の識別情報・アクセス管理ソリューションをご利用いただくことで、この問題は解消できます。

Comarch IAMは、企業のITリソースへのリモートアクセス許可や権限の委譲など、役職とアクセス許可の調整にもご利用いただけます。

EUに拠点を構え、GDPR(一般データ保護規則)やPSD2(欧州決済サービス指令第2版)の要件に従って重要なデータやトランザクションデータを取り扱うよう義務付けられている企業においては、このソリューションが大いに役立ちます。

CIAMソリューションは、他にも様々なメリットを提供します。

- 多様なアプリケーションとOSを統合した膨大な数のITシステムにおける、ユーザーとデバイスの識別情報管理に対応

- ユーザー/アプリケーション レベルでの、集中的かつ効率的なアクセス制御ポリシー

- エンドユーザー/管理者のアクションへの、フルアカウンティング対応

- 「既存」アプリケーションとの統合

- セッション管理

御社のビジネス要件をお知らせください。Comarchが最適なソリューションをご提案します。